Microsoft Entra ID: استغلال دور مسؤول Agent ID وتصعيد الصلاحيات

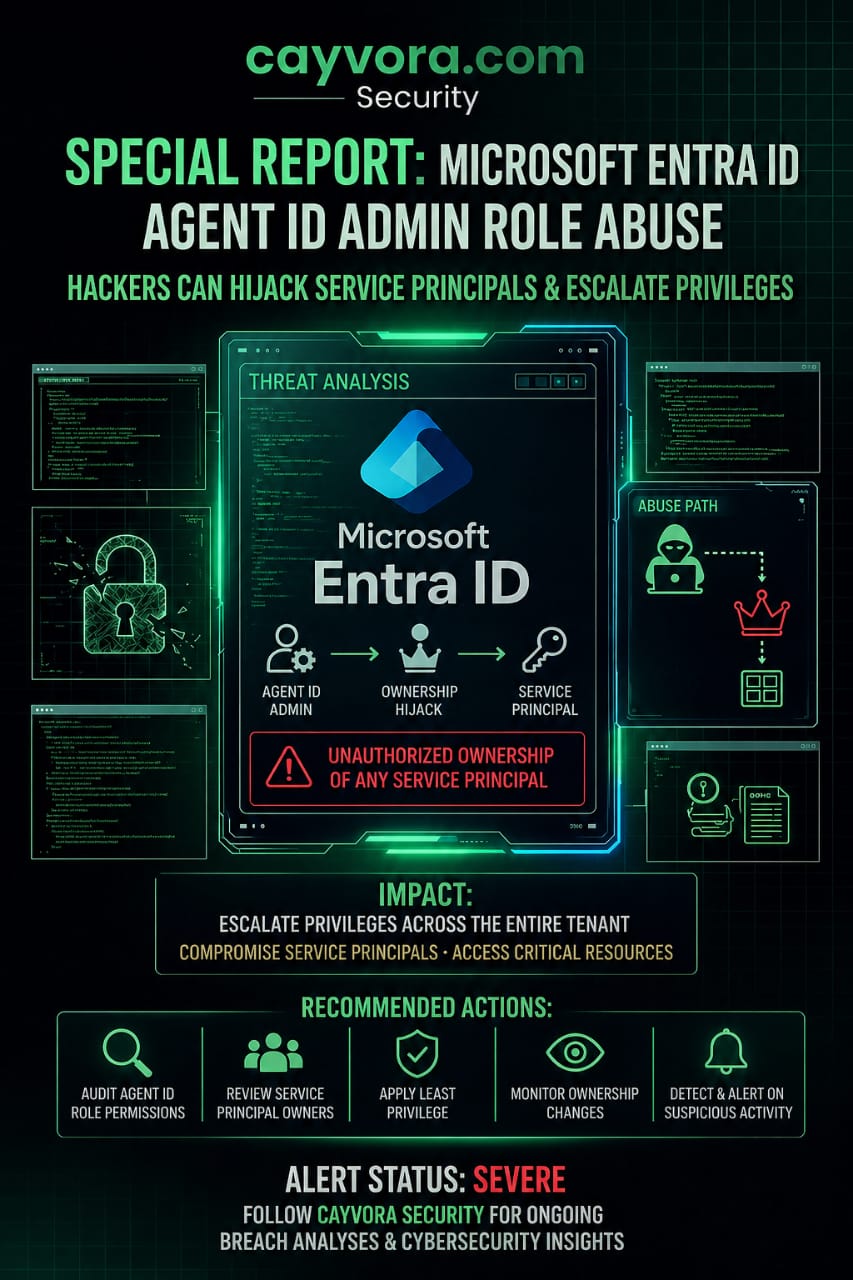

حدد باحثون أمنيون ثغرة حرجة في Microsoft Entra ID (Azure Active Directory سابقاً) تتضمن دور Agent ID Administrator. تسمح هذه الثغرة للمهاجمين باستغلال هذا الدور الذي يبدو محدود الصلاحيات لتصعيد أذوناتهم بشكل كبير — اختطاف الكيانات الخدمية (Service Principals) والحصول على السيطرة الكاملة على المستأجر السحابي بالكامل للمؤسسة.

حالة التنبيه: خطيرة — يمكن للمهاجمين تصعيد الصلاحيات عبر المستأجر بالكامل. اختراق الكيانات الخدمية والوصول إلى الموارد الحرجة. يوصى بتدقيق IAM فوري.

فهم الثغرة

ما هو دور Agent ID Administrator؟

صُمم دور Agent ID Administrator في Microsoft Entra ID لإدارة هويات الوكلاء — هويات الآلات المستخدمة من قبل الخدمات والوكلاء الآليين. يبدو ظاهرياً كدور محدود النطاق ومنخفض الصلاحيات.

مسار الاستغلال

- مسؤول Agent ID → اختطاف الملكية: يمكن للمستخدم الذي يملك هذا الدور تعديل سمات ملكية الكيانات الخدمية الموجودة وتعيين نفسه كمالك.

- اختطاف الملكية → التحكم في الكيان الخدمي: كمالك للكيان الخدمي، يكتسب المهاجم القدرة على تعديل بيانات اعتماده وتغيير أذوناته وانتحال هويته.

- التحكم في الكيان الخدمي → اختراق المستأجر: العديد من الكيانات الخدمية في البيئات المؤسسية تملك صلاحيات عالية — بما في ذلك المسؤول العام. باختطاف كيان خدمي بهذه الصلاحيات، يحصل المهاجم على سيطرة إدارية كاملة.

الإجراءات الدفاعية الموصى بها

1. تدقيق تعيينات دور Agent ID

- راجع جميع المستخدمين المعينين لدور Agent ID Administrator.

- أزل الدور من أي حسابات بدون حاجة عمل موثقة ومبررة.

- طبّق مبدأ الحد الأدنى من الصلاحيات (PoLP).

2. مراجعة مالكي الكيانات الخدمية

# سرد الكيانات الخدمية ومالكيها

Get-MgServicePrincipal -All | ForEach-Object {

$owners = Get-MgServicePrincipalOwner -ServicePrincipalId $_.Id

[PSCustomObject]@{

DisplayName = $_.DisplayName

AppId = $_.AppId

Owners = ($owners | ForEach-Object { $_.AdditionalProperties.userPrincipalName }) -join ', '

}

} | Export-Csv -Path "ServicePrincipalOwners.csv" -NoTypeInformation3. تنفيذ إدارة الهوية المميزة (PIM)

- فعّل Azure AD Privileged Identity Management لجميع الأدوار المميزة.

- اشترط التفعيل في الوقت المناسب (JIT) مع المصادقة متعددة العوامل والتبرير.

4. مراقبة تغييرات الملكية

- قم بتكوين Azure Monitor و Microsoft Sentinel للتنبيه على تغييرات ملكية الكيانات الخدمية.

5. فرض سياسات الوصول المشروط

- قيّد استخدام الأدوار المميزة على الأجهزة المتوافقة من مواقع الشبكة الموثوقة.

خاتمة

ثغرة Agent ID Administrator في Microsoft Entra ID هي مثال مثالي على أن الهوية هي محيط الأمان الجديد. في Cayvora Security، نوصي بشدة بإجراء تدقيق IAM فوري يركز على تعيينات الأدوار وملكية الكيانات الخدمية وإدارة الوصول المميز.