Alerte Chaîne d'Approvisionnement : Un Package Bitwarden CLI Malveillant Découvert sur npm

Une attaque critique de la chaîne d'approvisionnement a été identifiée ciblant le gestionnaire de mots de passe populaire Bitwarden. Une version malveillante du package @bitwarden/cli (v2026.4.0) a été découverte sur le registre npm, contenant un script injecté conçu pour exfiltrer les identifiants du coffre-fort et les variables d'environnement lors de l'exécution des pipelines CI/CD. Cette découverte met en lumière la menace persistante et évolutive des attaques de la chaîne d'approvisionnement logicielle dans l'écosystème JavaScript.

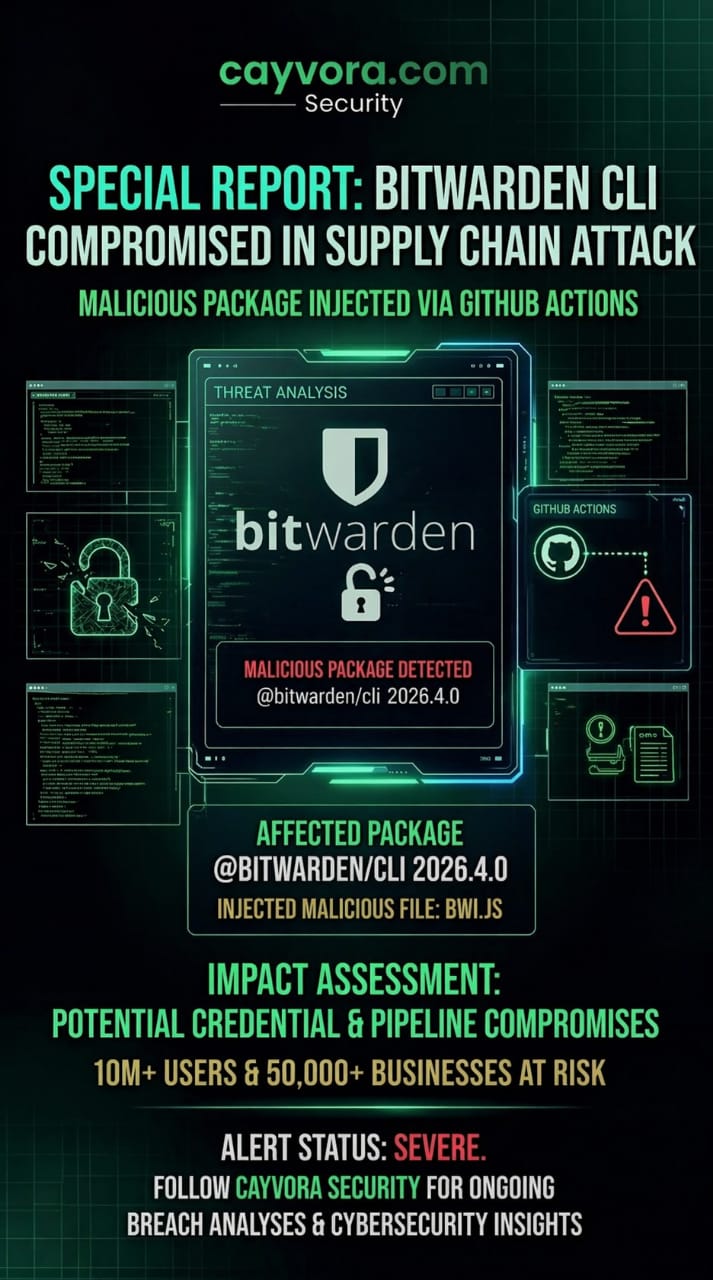

Statut d'alerte : SÉVÈRE — Package malveillant détecté : @bitwarden/cli 2026.4.0. Fichier malveillant injecté : bwi.js. Plus de 10 millions d'utilisateurs et 50 000+ entreprises potentiellement à risque.

Analyse Technique de l'Attaque

Le Package Malveillant

Le package compromis a été publié sous la version légitime en apparence 2026.4.0 de @bitwarden/cli :

- Fichier Injecté —

bwi.js: Un fichier JavaScript malveillant ajouté au package, absent du code source légitime de Bitwarden CLI. Ce fichier s'exécutait silencieusement lors de l'installation du package ou de l'invocation du CLI. - Exfiltration d'Identifiants : Le script

bwi.jsrécoltait les tokens de session du coffre-fort Bitwarden, les hashs de mots de passe maîtres et toutes les variables d'environnement présentes—incluant les secrets CI/CD commeGITHUB_TOKEN,AWS_SECRET_ACCESS_KEYet les chaînes de connexion aux bases de données. - Canal d'Exfiltration : Les données volées étaient transmises via des requêtes HTTPS POST déguisées en données de télémétrie légitimes.

- Mécanisme de Persistance : Le script modifiait le cache npm local pour assurer la persistance de la version malveillante même après une réinstallation.

Vecteur d'Attaque : GitHub Actions

L'attaque était particulièrement dangereuse car de nombreuses organisations utilisent @bitwarden/cli dans leurs pipelines CI/CD pour gérer les secrets lors des déploiements automatisés. Le code malveillant s'exécutait avec les pleines permissions du runner CI/CD, et tous les secrets de déploiement étaient accessibles au script.

Comment Vérifier si Vous Êtes Affecté

- Vérifiez Votre Version Installée :

# Vérifier la version installée npm list @bitwarden/cli # Chercher le fichier malveillant find node_modules/@bitwarden/cli -name "bwi.js" 2>/dev/null - Vérifiez l'Intégrité du Package : Comparez le checksum de votre package installé avec la version officielle publiée par Bitwarden.

- Auditez Votre Fichier de Verrouillage : Revoyez votre

package-lock.jsonpour confirmer la version exacte et le hash d'intégrité. - Changez Tous les Identifiants Exposés : Si vous avez utilisé la version compromise, considérez que toutes les variables d'environnement et secrets accessibles ont été exfiltrés. Changez immédiatement tous les tokens, clés API et mots de passe.

Meilleures Pratiques Défensives

- Fixez les Versions Exactes : N'utilisez jamais de plages de versions (

^ou~) pour les packages critiques de sécurité. - Activez npm audit dans le CI/CD : Exécutez

npm auditcomme étape obligatoire dans chaque pipeline. - Utilisez les Fichiers de Verrouillage : Committez toujours le

package-lock.jsondans votre dépôt. - Vérifiez les Checksums : Utilisez

npm audit signaturespour vérifier l'intégrité des packages. - Implémentez un Registre Privé : Pour les environnements d'entreprise, utilisez un registre npm privé (Artifactory, Verdaccio).

- Surveillez le Typosquatting : Auditez régulièrement vos dépendances pour détecter des packages aux noms similaires.

- Utilisez des Outils SCA : Déployez des outils (Snyk, Socket.dev, Dependabot) pour surveiller en continu votre arbre de dépendances.

Conclusion

L'attaque de la chaîne d'approvisionnement de Bitwarden CLI est un rappel brutal que votre logiciel n'est aussi sûr que ses dépendances. Chez Cayvora Security, nous recommandons à toutes les équipes de développement de mener un audit immédiat de leurs répertoires node_modules et configurations CI/CD.