Microsoft Entra ID : Abus du Rôle Agent ID Administrator et Escalade de Privilèges

Des chercheurs en sécurité ont identifié une faille critique dans Microsoft Entra ID (anciennement Azure Active Directory) impliquant le rôle Agent ID Administrator. Cette vulnérabilité permet aux attaquants d'abuser de ce rôle apparemment peu privilégié pour escalader considérablement leurs permissions — détournant des service principals et obtenant potentiellement le contrôle total du tenant cloud d'une organisation. Cette découverte exige une attention immédiate de toutes les organisations utilisant la plateforme de gestion des identités de Microsoft.

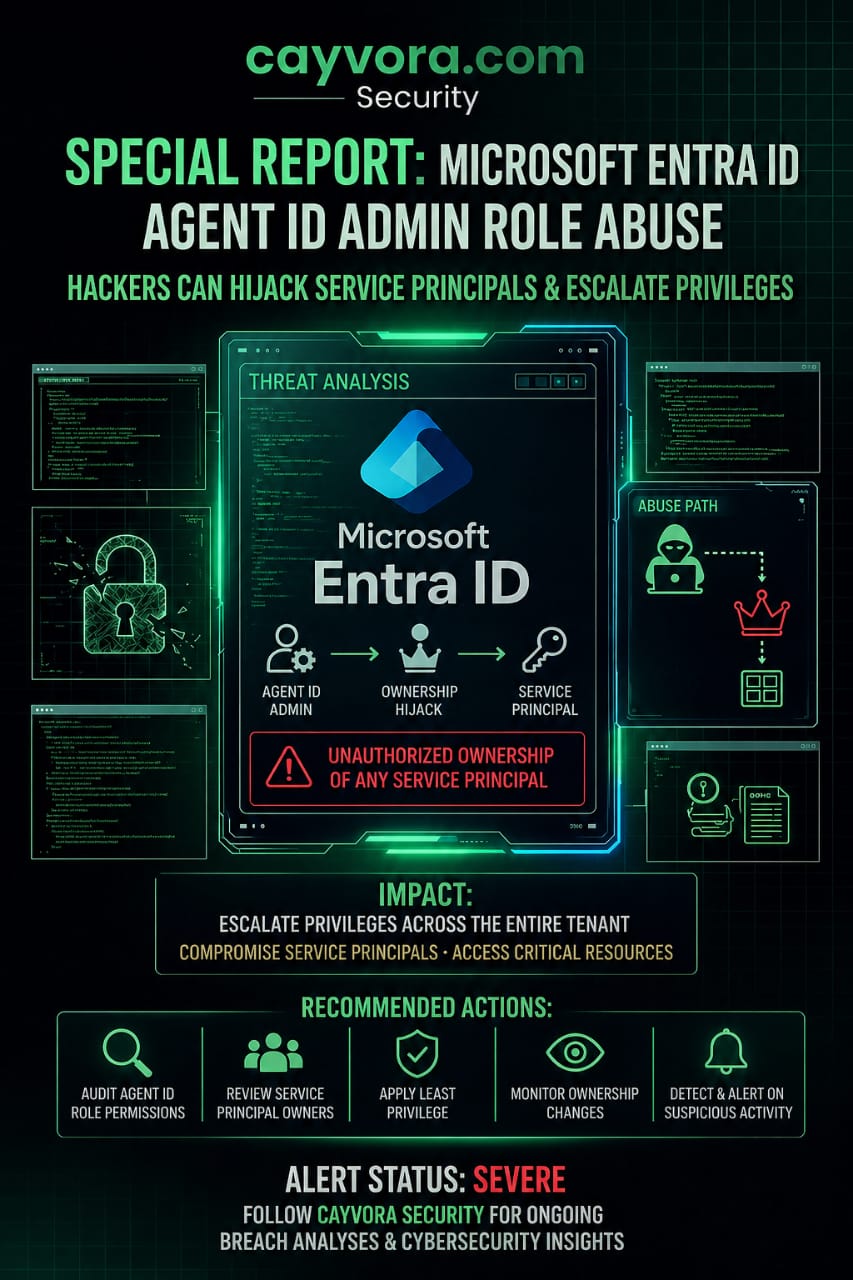

Statut d'alerte : SÉVÈRE — Les attaquants peuvent escalader les privilèges à travers l'ensemble du tenant. Compromission des service principals et accès aux ressources critiques. Audit IAM immédiat recommandé.

Comprendre la Vulnérabilité

Qu'est-ce que le Rôle Agent ID Administrator ?

Le rôle Agent ID Administrator dans Microsoft Entra ID est conçu pour gérer les identités d'agents — des identités machines utilisées par les services automatisés. En apparence, il s'agit d'un rôle à portée limitée et à faibles privilèges.

Le Chemin d'Abus

- Agent ID Admin → Détournement de Propriété : Un utilisateur avec le rôle Agent ID Administrator peut modifier les attributs de propriété des service principals existants.

- Détournement → Contrôle du Service Principal : En tant que propriétaire d'un service principal, l'attaquant peut modifier ses identifiants, changer ses permissions et l'usurper pour des appels API.

- Contrôle → Compromission du Tenant : De nombreux service principals disposent de permissions élevées (Global Administrator, Application Administrator). En les détournant, l'attaquant obtient le contrôle total du tenant Entra ID.

Actions Défensives Recommandées

1. Auditez les Attributions du Rôle Agent ID

- Revoyez tous les utilisateurs assignés au rôle Agent ID Administrator.

- Supprimez le rôle de tout compte sans justification métier documentée.

- Appliquez le Principe du Moindre Privilège (PoLP).

2. Revoyez les Propriétaires des Service Principals

- Auditez la propriété de tous les service principals de votre tenant.

# Lister les service principals et leurs propriétaires

Get-MgServicePrincipal -All | ForEach-Object {

$owners = Get-MgServicePrincipalOwner -ServicePrincipalId $_.Id

[PSCustomObject]@{

DisplayName = $_.DisplayName

AppId = $_.AppId

Owners = ($owners | ForEach-Object { $_.AdditionalProperties.userPrincipalName }) -join ', '

}

} | Export-Csv -Path "ServicePrincipalOwners.csv" -NoTypeInformation3. Implémentez PIM (Privileged Identity Management)

- Activez Azure AD Privileged Identity Management pour tous les rôles privilégiés.

- Exigez l'activation juste-à-temps (JIT) avec MFA et justification métier.

4. Surveillez les Changements de Propriété

- Configurez Azure Monitor et Microsoft Sentinel pour alerter sur les changements de propriété des service principals.

5. Appliquez des Politiques d'Accès Conditionnel

- Restreignez l'utilisation des rôles privilégiés aux appareils conformes depuis des emplacements de confiance.

Conclusion

La vulnérabilité Agent ID Administrator de Microsoft Entra ID est un exemple parfait de pourquoi l'identité est le nouveau périmètre de sécurité. Chez Cayvora Security, nous recommandons fortement à toutes les organisations utilisant les services cloud Microsoft de conduire un audit IAM immédiat.