Découverte de Vulnérabilités WordPress : Stoppez les Fuites de Données & Attaques par Force Brute

Au cours des récents audits de sécurité, Cayvora a identifié un schéma récurrent et critique affectant de nombreuses installations. Cette vulnérabilité expose les sites web à des risques importants par le biais de l'énumération d'utilisateurs et des attaques par force brute. En tant que leaders en Cybersecurity Morocco, nous soulignons l'importance de corriger immédiatement ces failles de Sécurité WordPress.

Le Flux Technique : Comment Fonctionne l'Attaque

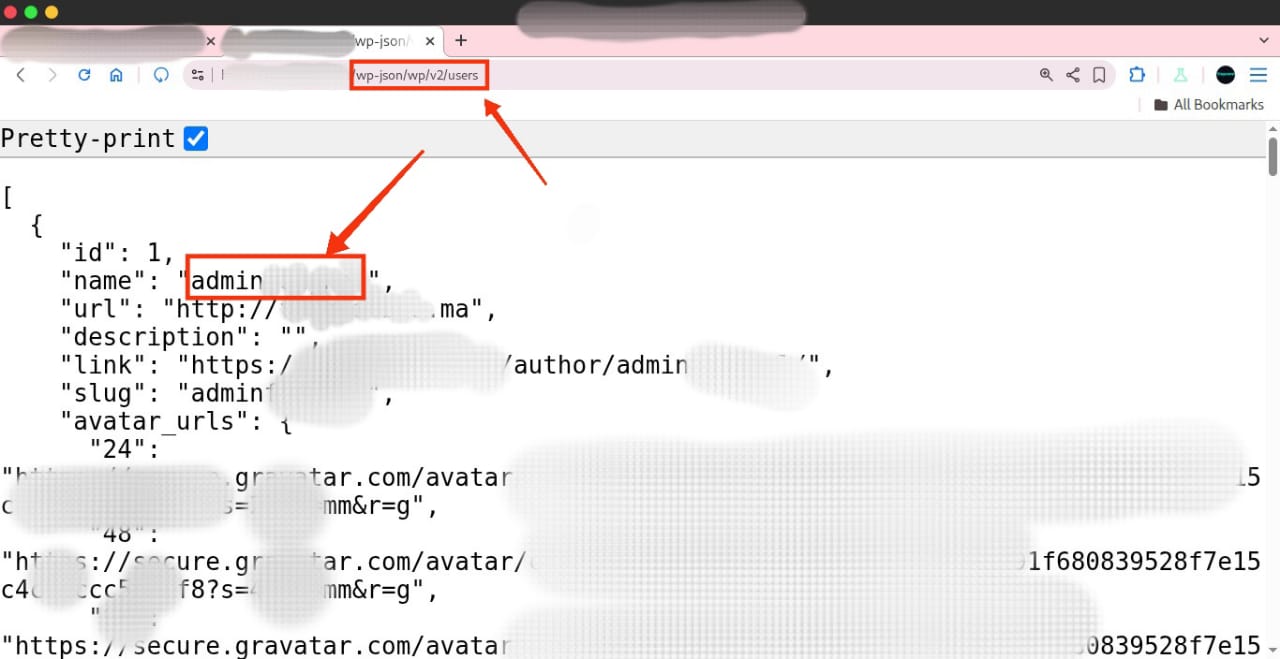

L'attaque commence par une faille de configuration courante du point de terminaison de l'API REST. Par défaut, le chemin /wp-json/wp/v2/users divulgue des informations sensibles, notamment les noms d'utilisateurs exacts des administrateurs. C'est ce qu'on appelle l'Énumération d'Utilisateurs.

Démonstration de la divulgation d'informations via l'API REST.

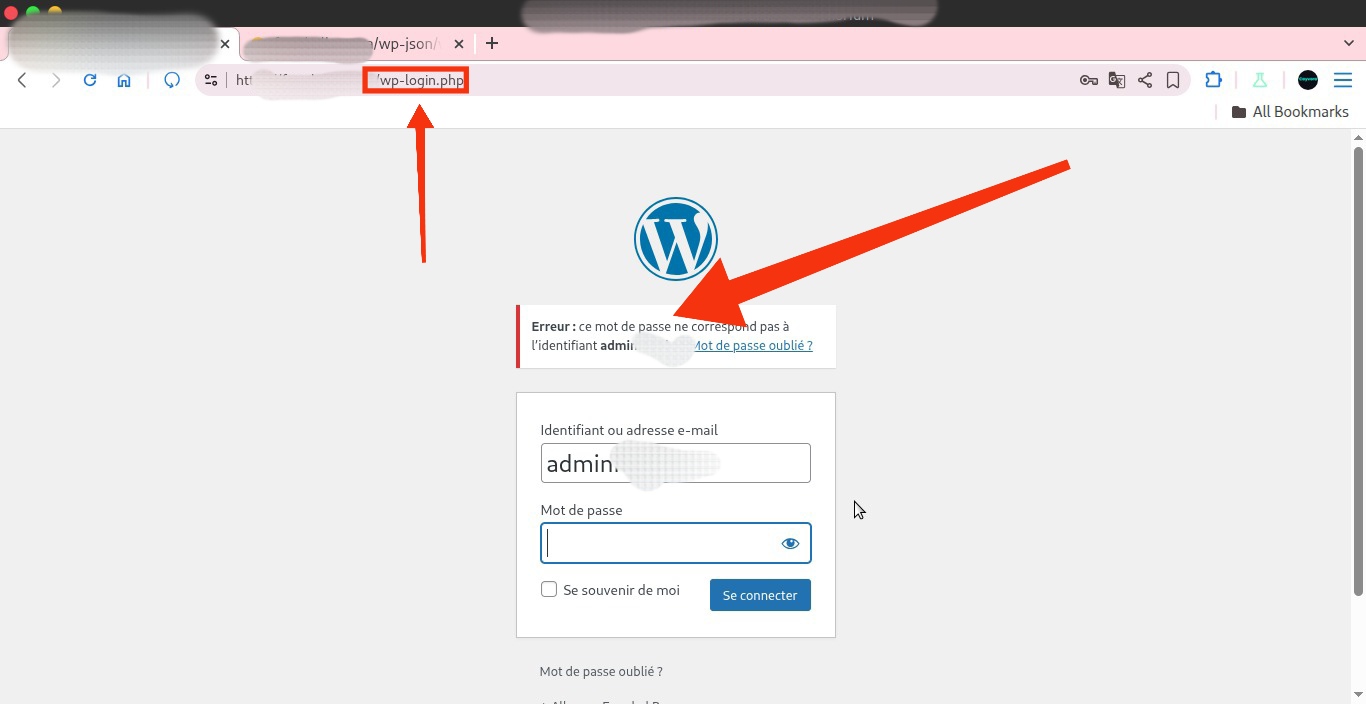

Une fois que l'attaquant a obtenu le nom d'utilisateur valide, il passe à la phase suivante : l'exploitation du portail de connexion. Étant donné que de nombreux serveurs ne disposent pas d'une limitation de débit adéquate sur wp-login.php, les attaquants peuvent lancer des attaques automatisées par force brute contre le compte sans être bloqués.

Démonstration du risque de force brute sur wp-login.php.

L'Impact de la Vulnérabilité

Connaître le nom d'utilisateur de l'administrateur, c'est "50 % du travail" effectué pour un attaquant. Avec la moitié de l'équation d'authentification qui leur est offerte sur un plateau d'argent, les pirates n'ont plus qu'à deviner le mot de passe. Sans limitation de débit, un mot de passe faible sera inévitablement craqué, entraînant une compromission totale du site, des fuites de données et des dommages à la réputation.

Mitigation : 3 Étapes pour Sécuriser Votre Site

Pour éliminer cette menace et garantir des normes de PenTesting professionnelles, suivez ces trois étapes claires de mitigation :

- Désactiver l'API REST (ou la restreindre) : Si vous n'avez pas besoin de l'API REST de WordPress, désactivez-la entièrement. Sinon, restreignez l'accès au point de terminaison des utilisateurs pour les visiteurs non authentifiés.

- Implémenter la Limitation de Débit (Rate Limiting) : Utilisez un WAF (Web Application Firewall) ou un plugin de sécurité pour appliquer une stricte limitation de débit sur

wp-login.php, en bloquant les adresses IP après des tentatives de connexion échouées répétées. - Activer l'Authentification à Deux Facteurs (2FA) : Exigez le 2FA pour tous les comptes administratifs. Même si un attaquant devine le mot de passe, il ne peut pas accéder au tableau de bord sans le deuxième facteur.

Sécurisez Votre Infrastructure Dès Aujourd'hui

N'attendez pas de subir une violation pour réaliser que votre site est vulnérable. Contactez Cayvora dès aujourd'hui pour un audit de sécurité complet et protégez votre entreprise contre les cybermenaces modernes.